حمله سایبری چیست؟

این مقاله برای نخستین بار در سایت بیبیسی فارسی در تاریخ ۲۸ مهر ۱۳۹۹ منتشر شد.

بر اساس تعریف کلاسیک به هر نوع تلاش برای دستیابی به اطلاعات خصوصی و محرمانه و یا اختلال ایجاد کردن در شبکههای کامپیوتری حمله سایبری میگویند. به عبارت سادهتر هر نوع حمله از یک کامپیوتر و یا شبکهای از کامپیوترها به یک و یا شبکهای از کامپیوترهای دیگر، یک حمله سایبری است.

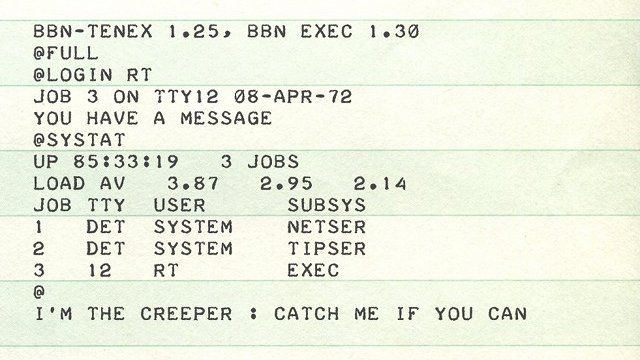

گفته میشود که باب توماس(Bob Thomas) در سال ۱۹۷۱ اولین حمله سایبری را انجام داد. حملهای که با مقیاس حملههای سایبری این روزها چندان حمله محسوب نمیشود. او برنامهای نوشته بود که خود را تاکثیر میکرد و روی کامپیوتر قربانی عبارت “I’M THE CREEPER : CATCH ME IF YOU CAN” به معنی “من خزنده هستم: اگر می توانی مرا بگیر”. این چند خط کد به Creeper معروف شد.

او بعد از انتشار وسیع این کد در شبکه ARPANET که میتوان از آن به عنوان پدر/مادر اینترنت فعلی نام برد، برنامه دیگری ساخت که میتوانست Creeper را پیدا و حذف کند. گفته میشود این برنامه نیز یکی از اولین برنامههای ضدویروس بود.

با توجه به حملههای سایبری امروز Creeper تنها یک برنامه مزاحم بود که یک پیغام را نمایش میداد، اما این روزها ما با حملههای رو به رو هستیم که در صورت آماده نبودن برای برخورد با آنها ممکن است کار به از دست رفتن جان انسانها بیانجامد، حملههای بسیار گستردهتر، پیچیدهتر و خطر آفرینتر.

برای انجام حملههای سایبری روشها و راه کارهای گوناگونی وجود دارد اما شاید بتوان اکثر حملههای سایبری را در هشت نوع دسته بندی کرد.

۱. بدافزار(Malware): عبارت Malware کوتاه شده MALicious softWARE به معنی نرمافزار مخرب است که در فارسی به آن بدافزار گفته میشود. بدافزار در واقع یک تکه کد مانند هر نرمافزار دیگری است که توسط یک یا چند برنامهنویس تولید شده است. هدف این کد مخرب ایجاد اختلال، جاسوسی، سرقت اطلاعات، کنترل از راه دور بر روی کامپیوتر قربانی و در یک کلام ایجاد خسارت به یک کامپیوتر و یا شبکهای از کامپیوترها است.

سازمان «میان گروه» با انتشار گزارشی خبر از استفاده از یک بدافزار برای حمله به اقلیتهای قومی و مذهبی داد. در این گزارش آمده بود “هکرهای حکومتی ایران در این حمله با استفاده از یک بدافزار به بیش از صد نفر شامل فعالین حقوق ترکها و دراویش گنابادی حمله کردند.”

۲. فیشینگ(Phishing): عبارت Phishing برگرفته شده Password Harvesting fISHING به معنی به تلاش برای به دست آوردن رمز عبور یک وبسایت با استفاده از ایجاد وبسایت یا صفحه جعلی اما از نظر ظاهر کاملا همانند و یکسان با سایت اصلی است. عبارت Password Harvesting Fishing در فارسی “شکار گذرواژه کاربر از طریق یک طعمه” نیز ترجمه شده است. در عبارت Phishing حرف Ph به جای F برای القای مفهوم “فریفتن” جایگزین شده است. درست همانند ماهیگیری که ماهی را با یک طعمه فریب میدهد.

هکرهای حکومتی ایران دارای یک سابقه طولانی و مکتوب شده در استفاده از این روش هستند. البته آنها از سایر روشها هم استفاده میکنند اما فیشینگ یکی از پرکاربردترین روشها نزد هکرهای حکومتی جمهوری اسلامی ایران است.

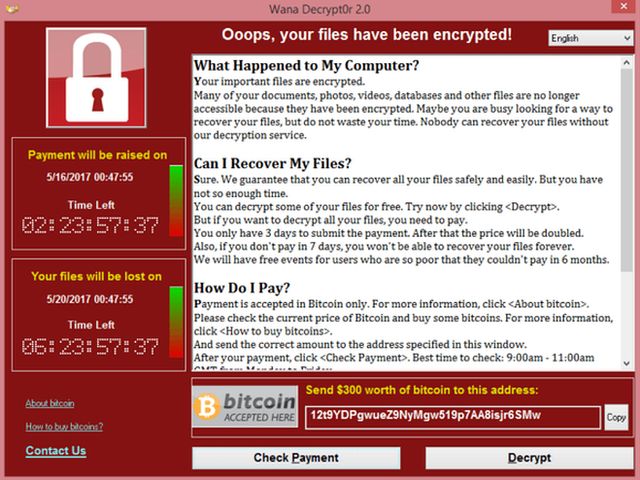

۳. باجافزار(Ransomware): باجافزار از بسیاری از جهات همانند بدافزار است با این تفاوت عمده که با هدف باجگیری ساخته شده است. در این نوع حمله معمولا حمله کننده اطلاعات کامپیوتر قربانی را رمزگذاری میکند به شکلی قابل استفاده نباشد و که برای باز کردن رمز از قربانی درخواست پول میکند. به عبارت ساده با گروگان گرفتن اطلاعات کامپیوتر برای آزادی آنها طلب پول میکنند.

یکی از معروفترین و مخربترین باجافزارهای معاصر Wannacry بود. این بدافزار در سال ۲۰۱۷ در سراسر جهان از جمله ایران حدود ۲۰۰ هزار کامپیوتر را آلوده کرد و برای باز کردن قفل کامپیوترها درخواست بیتکوین(ارز دیجیتال) به ارزش ۳۰۰ دلار از قربانی را میکرد.

خوشبختانه این بدافزار بسیار خطرناک که بسیاری از بیمارستانها و مراکز درمانی را آلوده کرده بود و در اثر کار نکردن تجهیزات پزشکی جان بسیاری از بیماران را در خطر قرار داده بود توسط هکر جوان ۲۲ سالهای به اسم Marcus Hutchins از کار افتاد.

۴. خودداری از خدمات(Denial of service): یک ضربالمثل ایرانی میگوید “با یک دست دو هندوانه نمیشود برداشت” شاید بهترین توصیف برای چنین حملهای باشد. این مثل اشاره به محدودیت قدرت حمل و نقل دارد. دادههای کامپیوتری نیز به همین شکل هستند. هر سایت و یا سرویس آنلاین تنها میتواند به میزان محدود و مشخصی از درخواستها پاسخ دهد.

زمانی که شما عبارت www.bbcpersian.com را در مرورگر خود وارد میکنید، این شبکه کامپیوتری تنها به میزان مشخصی از درخواست برای بازدید از این سایت میتواند پاسخ دهد که البته تکنیک و روشها وجود دارد که بتوان درخواستها را مدیریت کرد که در حوصله این مطلب خارج است. زمانی که این سایت یا سرویس زیر بار زیاد قرار بگیرد مانند انسانی که زیاد کار کند از هوش خواهد رفت و دیگر قادر نیست تا به درخواستها پاسخ دهد. تصور کنید یک تن هندوانه را روی سر یک انسان خالی کنند!

هدف چنین حملهای از دسترس خارج کردن یک وبسایت و یا سرویس متصل به یک شبکه کامپیوتری است که عمدتا برای ایجاد اختلال در سرویسدهی انجام میشود.

۵. مرد میانی(Man in the middle): حمله مرد میانی در واقع یک روش شنود است. تصور کنید که شما با دوست خود از طریق یک واسطه که موفق شده است اعتماد شما را جلب کند در تماس هستید. این فرد میانی موفق میشود تا هر دو شما را قانع کند که شما دارای یک ارتباط خصوصی و مستقیم هستید، اما عملا تمام گفتگوی شما را شنود میکند و حتی ممکن است در مواردی در آنها تغییر ایجاد کند. به چنین اقدامی حمله مرد میانی گفته میشود.

در آگوست سال ۲۰۱۱ گوگل اعلام کرد که موفق شده است حمله هکرهای حکومتی ایران را که از این روش برای حمله به مخالفین سیاسی و فعالین حقوق بشر استفاده میکردند را شناسایی و آن را مسدود کند.

۶. تزریق اس.کیو.ال(SQL injection): این حمله به صورت مستقیم به بانک اطلاعاتی است. Structured Query Language یا SQL یک زبان برای استخراج دادهها از بانکهای اطلاعاتی است. حمله کننده در این روش با پیدا کردن رخنههای امنیتی تلاش میکند تا به بانک اطلاعاتی نفوذ کند. هدف به سرقت بردن اطلاعات شامل رمز عبور و یا تخریب اطلاعات ذخیره شده در بانک اطلاعاتی است.

۷. بهره برداری روز صفر(Zero-day exploits): حمله روز صفر به سوءاستفاده از حفرههای امنیتی در برنامههای کامپیوتری گفته میشود که هنوز یا توسط سازنده کشف نشدهاند و یا اگر کشف شدند هنوز آنها تعمیر نشدند. یکی از معروفترین این حملهها ویروس Stuxnet بود که تاسیسات غنیسازی اتمی ایران را هدف قرار داده بود. سازندههای Stuxnet چهار رخنه امنیتی در ویندوز را پیدا کرده بودند که هنوز کسی از آنها خبر نداشت، بنابراین برنامهای ساختند تا با استفاده از این چهار رخنه بتوانند در روند غنیسازی اورانیوم ایران اختلال و یا تخریب ایجاد کنند.

۸. Cryptojacking: یکی از راههای تولید پول و ارز دیجیتال استفاده از کامپیوتر است. در این فرایند کاربر با استفاده از منابع کامپیوتر خود مانند برق، پردازشگر و حافظه یک سری دستور العملهای را اجرا میکند که در نتیجه آن میتواند ارز دیجیتال تولید کند. برای تولید زیاد ارز دیجیتال شما به میزان زیادی مصرف این منابع دارید که گاهی به صرفه نیست. به همین دلیل حمله کننده به روش Cryptojacking بدون اطلاع شما شروع به استفاده از منابع کامپیوتر شما میکند تا ارز دیجیتال مورد نظر خود را برای خودش تولید کند. در واقع و به بیان ساده، حمله کننده منابع شما را به سرقت میبرد.